¿Estás listo para escalar tu empresa?

Explorar

¿Qué hay de nuevo en el mundo de Digital.ai

Código ofuscado de una aplicación de Android

Conozca la importancia de la ofuscación de código en Android. Descubra los beneficios, herramientas y mejores prácticas para proteger su propiedad intelectual y mejorar la seguridad.

Resumen del incidente de CrowdStrike y prevención con Digital.ai Soluciones

El 19 de julio de 2024, una actualización de configuración de software defectuosa de…

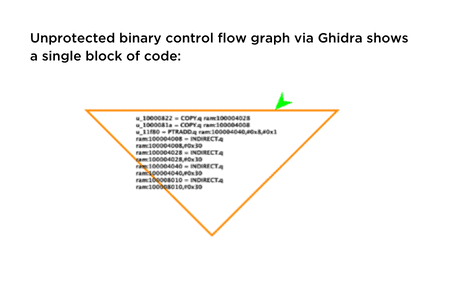

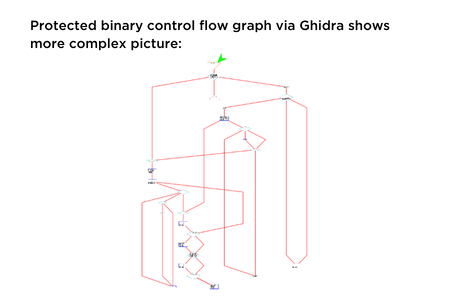

Guía: Cómo ofuscar el código

Aprenda a ofuscar código de forma eficaz en esta guía completa. Descubra la importancia de la ofuscación de código y explore diferentes tipos y técnicas.