Empêchen Sie die schädlichen Akteure, um die Anwendungen zu modifizieren, die Sie erstellen, und ergänzen Sie die Schutzvorrichtungen für Ihre Plattform DevOps boostée par l'IA.

die Lösung Digital.ai Application Security Informieren Sie sich über die Rechte, die mit den Anwendungseigentümern und RSSI konfrontiert sind. Der Hauptvorteil, den wir bieten, ist der Schutz aller praktischen Konturen des Sicherheitsperipheriebereichs, den Ihre Anwendungen enthalten. Wir haben den Code gelesen und gelesen. Kommentar procédons-nous ? Wir haben den nicht geschützten Code und die integrierten Teile im Auge, mit dem Schutzplan, den Sie erstellt haben (oder den wir für Sie erstellt haben), und zwar in einem Motor, der den geschützten Code produziert. Die geschützte Anwendung enthält einen Code, der direkt vor dem Original ausgeführt werden muss. Dies ist jedoch für böswillige Akteure praktisch unbrauchbar, nachdem sie bereits nach dem Zerlegen verschwunden ist.

Sie müssen jedoch zusätzlich zu den Personalisierungen und den Schutzmaßnahmen, die Sie für Ihren Schutzplan benötigen, eine automatische Konfigurationsoption verwenden, um einen vorab festgelegten Schutzplan (der keine Personalisierung oder Konfiguration erfordert) nach der automatischen Steuerung zu verwenden VOS-Anwendungen. Mit der automatischen Konfigurationsoption können Sie schneller und schneller Zugriff auf geschützte Anwendungen erhalten. Das Zweite, was wir zum Schutz der Anwendungen unserer Kunden verwenden, besteht darin, Anti-Sabotage-Techniken anzuwenden. Zum Schutz vor Sabotage verstehen wir vor allem die Fähigkeit, zwei Bedingungen zu erkennen. An Bord können wir die Ausführung Ihrer Anwendung in einer nicht sicheren Umgebung erkennen, die eine Änderung zulässt. Zu diesen Umgebungstypen gehören beispielsweise Debogueure, Emulatoren oder Debridement-Geräte. Dann können wir die Codeänderung in Ihrer Anwendung erkennen. Der Schutz vor Sabotage kann für den Bau auf der Baustelle oder auf der Baustelle hilfreich sein Digital.ai in der Wolke.

Im Grunde haben wir auch eine Sicht auf 1) die Angriffe auf Ihre Anwendungen und 2) die Versuche, Ihre Anwendungen in nicht gesicherten Umgebungen auszuführen. Wenn beispielsweise ein böswilliger Schauspieler versucht, Ihren Code zu ändern, erhalten Sie eine Benachrichtigung. Sie erhalten außerdem zahlreiche Details über den Standort, das Gerät, das Ausbeutungssystem und den Navigator in den Modifikationen an Ihrem Standort. Die IP-Adresse des Geräts und des geografischen Standorts des böswilligen Schauspielers wird Ihnen auch mitgeteilt, auch wenn die Änderung an Ihrem Standort und die aktuelle Situation an der Quelle festgestellt wurde. Schließlich verrezieren Sie den Navigator, den in diesem Navigator verwendeten Agenten, die URL oder die Änderung an Ihrer Stelle und den Namen des Skripts, das geändert werden soll.

Mitglieder unserer Plattform DevOps Durch die IA werden diese Schutzmaßnahmen Ihren Anwendungen hinzugefügt, ohne dass Ihr Entwicklungsprozess oder Ihre Anwendungen von anderen genutzt werden. Sie sind sich darüber im Klaren, dass Ihre Anwendungen als Angriffsvektoren für Ihr geistiges Eigentum, Ihre Kunden oder Ihre Einnahmen genutzt werden .

Bénéfices clés: Proteger, Aufseher, Réagir

Schützen Sie Ihre Anwendungen durch umfassende Sicherheit in Ihrem Entwicklungsprozess

Schützen Sie den Code, die Schlüssel und die Daten Ihrer mobilen Anwendungen, des Webs und des Büros.

- Finden Sie den Code, um die Retro-Ingenieur zu unterstützen.

- Überprüfen Sie die Änderungen, indem Sie unsichere Umgebungen und Codeänderungen erkennen.

- Konfigurieren Sie persönliche oder automatisierte Schutzmaßnahmen vor Ort oder in der Cloud.

Überwachung und optimale Sicht auf riskante Anwendungen

Achten Sie auf die Sichtbarkeit der Situationen oder Anwendungen, die riskant sind.

- Générer des autonomen Berichts oder der integrierten Werkzeuge SOC (Security Operations Center) existiert.

- Créer des Journaux Indexables.

- Kennung der aktiven Schutzmechanismen.

Reagiert automatisch auf Bedrohungen

Greifen Sie automatisch und zeitweise auf die Bedrohungen mit Runtime Application Self-Protection (RASP) ein.

- Imposer l'authentification renforcée.

- Modifikator für die Anwendungsfunktionen.

- Erzwingen Sie den Abzug von Anträgen, die nicht angegriffen werden.

Hauptmerkmale

Réseau de Protection

Stellen Sie sicher, dass die Piraten gleichzeitig Ihre Schutzmaßnahmen ausschalten, um Ihre Anwendung über die Schutzüberwachungsanwendung anzugreifen.

Protection des clés et des données

Die völlig neue Kryptografie entspricht der FIPS 140-2-Norm und garantiert die Sicherheit Ihrer Kommunikation auch dann, wenn Ihre Anwendungen vor Raubkopien geschützt sind.

Preis für die Lösung Application Security in zusätzlichen Ausbeutungssystemen

Integriert die Sicherheit in Anwendungscodes für mehrere Nutzungssysteme, darunter iOS, WatchOS, tvOS, Android, Mac, Windows und Linux.

Ajout de la Lösung Application Security am Bahnsteig DevOps boostée par l'IA

Digital.ai Schlagen Sie Funktions- und Leistungstests für Ihre sicheren Anwendungen vor, außerdem basieren die Informationen auf der IA und den Angriffstendenzen.

Preis für die Lösung Application Security Zusätzliche Platten

Integriert die Sicherheit für mobile Anwendungen, für Web-Clients und für Büroanwendungen.

Richten Sie den Schutz in der Cloud oder auf Ihrer Website ein

Wenden Sie Ihre eigenen persönlichen Schutzmaßnahmen vor Ort an oder fordern Sie sie an, damit sie automatisch in der Cloud gespeichert werden.

Preis für die Lösung Application Security in mehr Entwicklungssprachen

Integriert die Sicherheit in Anwendungscodes in C, C++, C#, Java, Javascript, HTML5 und Kotlin.

Erkennung schädlicher Pakete

Er schützt Sie vor Spionagelogiken, Frappe-Registratoren und einer Vielzahl bösartiger Logiklogiken mit einem dynamischen Schutz.

Digital.ai, eine Platte ohne Äquivalent

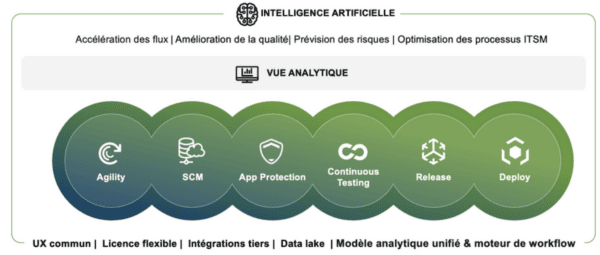

Digital.ai Beschleunigen der digitalen Transformation von Unternehmen auf einer Plattform DevOps Ohne gleichwertige Funktion auf einem mächtigen künstlichen Intelligenzmotor

EINE PLATTEFORM DEVOPS UNIFIÉE- Die Sicherheit der Cloud beim Vitesse DevOps Damit die Lektüre der Logik fortgeführt werden kann

BOOSTÉE PAR L'INTELLIGENCE ARTIFICIELLE - Prädiktive Informationen zur Unterstützung der für relevante Investitionen erforderlichen Informationen

VERBINDUNG MIT DEM UNTERNEHMEN - Eine Plattform, die mit Anwendungen, Infrastrukturen und bestehenden Prozessen verbunden ist, um neue Möglichkeiten zu schaffen und zu schaffen

Entdecken Sie alle Ressourcen auf Französisch