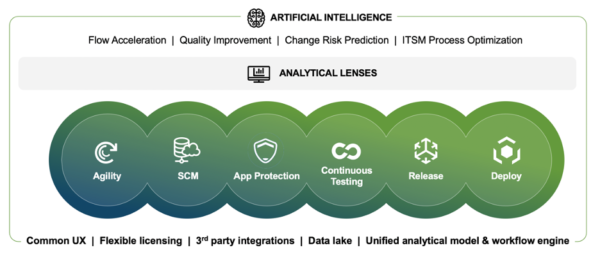

Verhindern Sie, dass Bedrohungsakteure die von Ihnen erstellten Anwendungen manipulieren, indem Sie Ihrem KI-gestützten Schutz Schutz hinzufügen DevSecOps Plattform.

Unabhängig davon, ob sie für/mit Hybrid-JavaScript, iOS oder Android geschrieben wurden – mobile Apps haben eines gemeinsam: Sie alle enthalten funktionierende Beispiele, wie Sie Ihren Sicherheitsbereich umgehen können. Sie müssen es tun, um einen Mehrwert zu bieten. Und ob Teil eines Nationalstaates, einer Cyber-kriminellen Organisation oder eines „einsamen Wolfes“, Bedrohungsakteure sind bestrebt, diese auszunutzen diese Arbeitsbeispiele. Um den Diebstahl von Kundendaten, Unternehmens-IP oder sogar Geld zu verhindern, müssen die Arbeitsbeispiele vor Bedrohungsakteuren verschleiert werden und Mittel zur Verhinderung von Manipulationen bieten.

Die meisten App-Besitzer stehen jedoch unter dem Druck, neue Versionen ihrer Anwendungen zu entwickeln, um den sich ändernden Kunden-, Wettbewerbs- und Marktanforderungen gerecht zu werden. Apps in einer vollständig agilen Organisation könnten das sein released jeden Monat, jeden Tag oder sogar jede Minute. Obwohl es notwendig ist, den von ihm erstellten Apps Sicherheit zu verleihen, kann dies je nach Reifegrad der Organisation für einen App-Eigentümer der Fall sein 1) Denken Sie nicht an Sicherheit als Teil des DevOps Prozess überhaupt, 2) Sehen Sie Sicherheit als Hindernis für eine effiziente Markteinführung, oder 3) Sie möchten Sicherheit hinzufügen, wissen aber nicht, wo Sie anfangen sollen.

Die größte Herausforderung für den CISO besteht mittlerweile darin, die Organisation vor Sicherheitsverletzungen zu schützen. Sich vor einem Verstoß zu schützen bedeutet, ihn zu verhindern Reverse Engineering und Manipulation der „Arbeitsbeispiele“, die in den von seinem Unternehmen erstellten Apps enthalten sind. Die zweite Herausforderung für den CISO besteht darin, Talente einzustellen und zu halten. Schon vor der Pandemie herrschte Mangel an Fachkräften im Info-Sec, und der „Große Rücktritt“ hat dieses Problem noch verschärft.

Probleme

- Der geschäftliche Druck, schneller mehr mobile Apps zu erstellen

- Für Mobilgeräte erforderliche Apps sind eingeschrieben Vielzahl von Betriebssystemen und Sprachen

- Apps enthalten per Definition funktionierende Beispiele dafür, wie herkömmliche Sicherheitsmaßnahmen umgangen werden können

- Bedrohungsakteure nutzen Anwendungen als Angriffsvektoren

- Sicherheit wird Apps oft erst nachträglich hinzugefügt

Die dritte Herausforderung für den CISO ist die Aufrechterhaltung der Kundenzufriedenheit. Wenn die Implementierung seiner/ihrer Sicherheitskontrollen zu lange dauert und sich dadurch die Bereitstellung von Software verzögert, die vom Kunden nachgefragt wird, wird er/sie einer genauen Prüfung ausgesetzt sein. Wenn sich die Sicherheitskontrollen, die der CISO implementiert, negativ auf die Benutzererfahrung in Bezug auf Funktionalität oder Geschwindigkeit auswirken, verliert er darüber hinaus an Glaubwürdigkeit. Wenn der CISO hingegen nichts unternimmt, um die von seinem Unternehmen erstellten Apps zu schützen, besteht für den CISO das Risiko einer Sicherheitsverletzung, die zum Verlust von Kundendaten, Unternehmens-IP oder Umsatz führt. Darüber hinaus sind CISOs oft das öffentliche Aushängeschild für die Sicherheit großer Unternehmen und daher sind ihre Arbeitsplätze gefährdet, wenn ein Verstoß öffentlich bekannt wird. Schließlich ist der CISO mit einem Moralverlust unter den Mitarbeitern oder, noch schlimmer, mit dem Rücktritt von Mitarbeitern konfrontiert – insbesondere angesichts eines öffentlichen Verstoßes oder einer intern peinlichen Offenlegung eines Verstoßes.

Digital.ai Application Security Die Lösung

Erstellen Sie sichere Software mit der Geschwindigkeit von DevOps

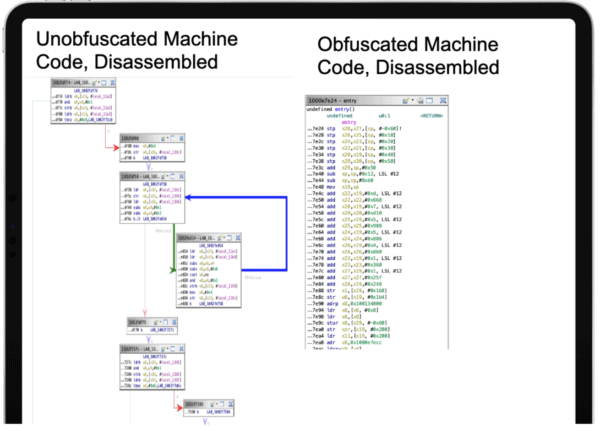

Digital.ai Mobile App-Sicherheit löst die Herausforderungen, mit denen App-Besitzer und CISOs konfrontiert sind. Der wichtigste Vorteil, den wir bieten, besteht darin, dass wir die Arbeitsbeispiele schützen, wie Sie die Perimetersicherheit Ihrer Apps umgehen können. Wir tun dies, indem wir Code verschleiern. Wie verschleiern wir Code?? Wir nehmen ungeschützten Code und geben ihn zusammen mit dem von Ihnen erstellten (oder von uns für Sie erstellten) Schutzplan an eine Engine weiter, die geschützten (auch gehärteten) Code erzeugt. Die geschützte Anwendung enthält verschleierten Maschinencode, der wie ursprünglich entworfen ausgeführt wird, für Bedrohungsakteure jedoch praktisch unlesbar ist – selbst nachdem er in einen Disassembler eingespeist wurde.

Sie können so viele Anpassungen und zusätzliche Schutzmaßnahmen in Ihren Schutzplan einbauen, wie Sie möchten, oder Sie können unsere automatische Konfigurationsoption nutzen, um einen vorgefertigten Schutzplan zu verwenden - einen, der keine Anpassung oder Konfiguration erfordert - um verschleiern Ihre Apps automatisch. Mit der automatischen Konfigurationsoption können Sie geschützte Apps schneller erstellen.

Der nächste wichtige Weg, wie wir die Apps unserer Kunden schützen, ist das Hinzufügen von Manipulationsschutz Techniken. Mit Manipulationsschutz meinen wir in erster Linie die Fähigkeit, zwei Bedingungen zu erkennen. Erstens erkennen wir, wenn Ihre App in einem unsafe Umgebung, in der möglicherweise Manipulationen möglich sind. Klassische Beispiele für diese Art von Umgebungen sind Debugger, Emulatoren oder gerootete/gejailbreakte Geräte. Zweitens erkennen wir, wenn der Code in Ihrer App geändert wurde.

Wir bieten Ihnen auch Einblick in 1) Angriffe auf Ihre Apps und 2) Versuche, Ihre Apps in einem Netzwerk auszuführensafe Umgebungen. Wenn beispielsweise ein Bedrohungsakteur versucht, Ihren Code zu ändern, erhalten Sie eine Warnung. Sie sehen außerdem zahlreiche Details darüber, wo und auf welchem Gerät und unter welchem Betriebssystem die Änderung stattgefunden hat. Außerdem sehen Sie die IP-Adresse des Geräts und den geografischen Standort des Bedrohungsakteurs. Außerdem sehen Sie den Zeitpunkt, zu dem die Änderung vorgenommen wurde, und den Zeitpunkt, zu dem sie erkannt wurde. Schließlich sehen Sie den Namen des spezifischen Skripts, das geändert wurde.

Wenn man sich integriert Digital.ai Mobil Application Security bei unseren Versandpartnern erhalten Release PRODUKTEkönnen Sie Apps auch mit einem Gate versehen, um zu verhindern, dass ungeschützte Apps versehentlich geöffnet werden released in die Wildnis.

Zusammengenommen als Teil unseres AI-powered DevSecOps PlattformDiese Schutzmaßnahmen werden Ihren Apps hinzugefügt, ohne dass Ihr App-Entwicklungsprozess oder die Apps selbst übermäßig verlangsamt werden. Gleichzeitig wird verhindert, dass Ihre Apps als Angriffsvektoren zum Diebstahl Ihres geistigen Eigentums, Ihrer Kundendaten oder Ihres Umsatzes verwendet werden.

App-Code in Ghidra zerlegt

Wichtigste Vorteile

Schützen Sie sich, indem Sie Sicherheit in den Anwendungsentwicklungsprozess einbetten

Schützen Sie Code, Schlüssel und Daten in Ihren Mobilgeräten und Apps.

- Verschleiern Sie den Code, um Reverse Engineering zu verhindern

- Verhindern Sie Manipulationen, indem Sie un erkennensafe Umgebungen und Codeänderungen

- Konfigurieren Sie individuelle oder automatisierte Schutzmaßnahmen vor Ort oder in der Cloud

Überwachen Sie, indem Sie Einblick in gefährdete Apps gewähren

Sorgen Sie für Transparenz darüber, wann Ihre Apps gefährdet sind.

- Erstellen Sie eigenständige Berichte oder integrieren Sie sie in vorhandene Security Operations Center-Tools

- Erstellen Sie durchsuchbare Protokolle

- Sehen Sie, welche Schutzvorrichtungen und Schutzvorrichtungen aktiviert sind

Reagieren Sie, indem Sie automatisch auf Bedrohungen reagieren

Reagieren Sie automatisch in Echtzeit auf Bedrohungen mit Runtime Application Self Protection (RASP).

- Erzwingen Sie die Step-up-Authentifizierung

- App-Funktionen ändern

- Beenden Sie angegriffene Anwendungen

Schlüsselfähigkeiten

Wachnetzwerk

Stellen Sie sicher, dass Bedrohungsakteure jeden Ihrer Schutzmaßnahmen gleichzeitig aufheben müssen, um Ihre Anwendung mithilfe des Guard Network zu knacken.

Application Security Unterstützung auf mehreren Plattformen

Integrieren Sie Sicherheit in mobile Anwendungen, Web-Clients und Desktop-Anwendungen.

App-Sicherheitsunterstützung für mehrere Betriebssysteme

Integrieren Sie Sicherheit in Apps, die für die unterschiedlichsten Betriebssysteme geschrieben wurden, darunter iOS, WatchOS, tvOS, Android, Mac, Windows und Linux-Desktop.

App-Sicherheitsunterstützung in mehreren Entwicklungssprachen

Integrieren Sie Sicherheit in Apps, die in C, C++, C#, Java, Javascript, HTML5 und Kotlin geschrieben sind.

Schutz von Schlüsseln und Daten

Die FIPS 140-2-konforme White-Box-Kryptografie für private Schlüssel stellt sicher, dass Ihre Kommunikation auch dann sicher ist, wenn Ihre Anwendungen gehackt werden.

Fügen Sie Sicherheit als Teil der KI-gesteuerten Lösung hinzu DevSecOps

Digital.ai bietet Funktions- und Leistungstests für Ihre sicheren Apps sowie KI-gesteuerte Einblicke in Angriffstrends.

Wenden Sie Schutzmaßnahmen in der Cloud oder vor Ort an

Wenden Sie Ihre eigenen individuellen Schutzmaßnahmen vor Ort an oder lassen Sie Schutzmaßnahmen automatisch in der Cloud hinzufügen.

Erkennung bösartiger Pakete

Schützen Sie sich mit diesem dynamischen Schutz vor Spyware, Keyloggern und vielen anderen Arten von Malware.

Über uns Digital.ai

Digital.ai ist ein branchenführendes Technologieunternehmen, das sich der Unterstützung von Global 5000-Unternehmen beim Erreichen ihrer digitalen Transformationsziele verschrieben hat. Das Unternehmen ist KI-betrieben DevSecOps Die Plattform vereinheitlicht, sichert und generiert prädiktive Erkenntnisse über den gesamten Software-Lebenszyklus. Digital.ai ermöglicht es Unternehmen, Softwareentwicklungsteams zu skalieren, kontinuierlich Software mit höherer Qualität und Sicherheit bereitzustellen und gleichzeitig neue Marktchancen zu erschließen und den Geschäftswert durch intelligentere Softwareinvestitionen zu steigern.

Weitere Informationen über Digital.ai finden Sie unter digital.ai und Twitter, LinkedIn und Facebook.

Erfahren Sie mehr unter Digital.ai Application Security