Défis de sécurité actuels

- Les organisations lancent de plus en plus d'applications "dans la nature" à l'usage des clients et des employés

- Les applications non protégées sont vulnérables acteurs de la menace

- Les organisations n'ont pas la capacité de réagir aux attaques contre les applications fonctionnant en dehors de leurs périmètres de sécurité

- Les organisations manquent de visibilité sur quand, où et comment les applications sont attaquées

À mesure que le développement des applications progresse, la nécessité d’une plus grande sécurité des applications augmente. Cependant, une grande majorité des millions d’applications disponibles dans les magasins d’applications publics et sur d’innombrables sites Web ne sont pas suffisamment protégées contre les attaques. ingénierie inverse et la falsification. Ce manque de sécurité expose les entreprises au risque de perdre leur adresse IP, leurs clients et leurs revenus. Les acteurs malveillants exploitent les applications non protégées pour comprendre le code d'une application et la manière dont elle communique avec les systèmes de back-office. Les « exemples pratiques » sur la manière d'accéder aux systèmes back-end sont nécessairement inclus dans les applications. Si les exemples fonctionnels sont exposés, les acteurs malveillants les utilisent pour mener toutes sortes d’attaques telles que le clonage d’applications, le vol d’informations d’identification, le cryptojacking, l’injection de scripts et l’enregistrement de frappe.

La protection de ces exemples de travail contre la rétro-ingénierie commence par code obscurcissant et fournir un moyen de détecter quand et si les applications sont exécutées dans unsafe environnements. Une fois le code protégé, les professionnels de la sécurité ont besoin de pouvoir déterminer quand et où les tentatives de compromission des applications ont lieu afin de pouvoir prendre les mesures nécessaires pour remédier à ces attaques. Le surveillance des menaces et les étapes de réaction sont ce que propose App Aware.

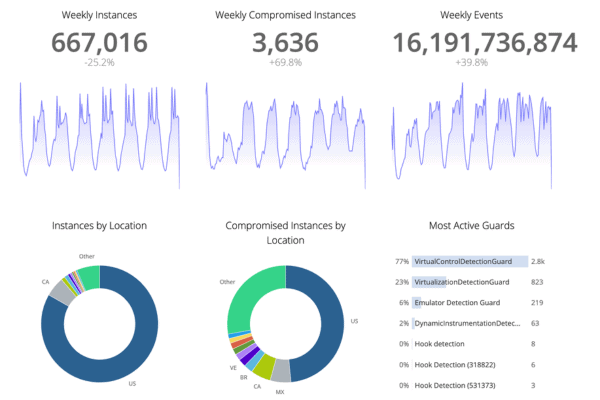

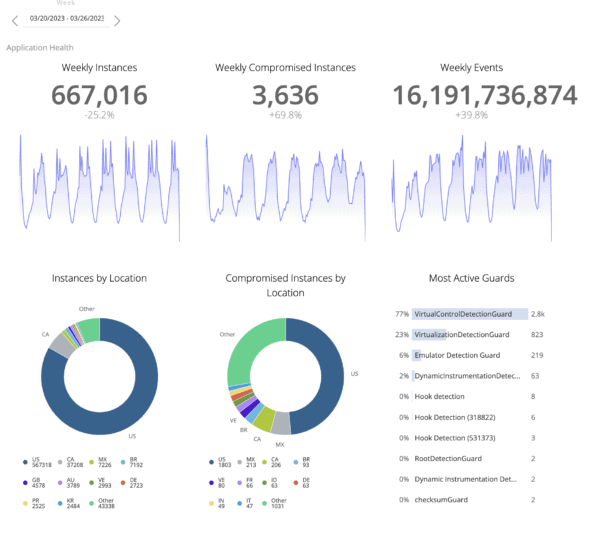

Conscient de l'application est la solution de surveillance des menaces qui complète l'obscurcissement et l'anti-sabotage que nous fournissons dans Digital.ai Sécurité des applications. Il signale non seulement lorsque votre application est placée dans unsafe environnement, mais aussi lorsque les gardes qui protègent votre code sont trafiqués. Lorsqu'elles sont combinées, ces capacités de surveillance des menaces vous donnent plus de temps pour réagir aux attaques. Et les informations fournies par App Aware vous permettent de réagir de manière appropriée, soit automatiquement, soit manuellement. Les réactions que vous codez dans vos protections peuvent créer des fonctionnalités d'application personnalisées, forcer une authentification renforcée ou fermer complètement l'application, selon la gravité de la menace.

Voir quand les applications sont attaquées ou exécutées dans unsafe Environnements

Digital.ai App Aware étend le concept de protection des applications en incluant la possibilité de détecter et de surveiller les menaces, tout en informant également votre organisation des attaques en cours. Renforcement des applications avec la détection et la surveillance intégrées des menaces, elle offre la combinaison la plus efficace de capacités de protection qui, ensemble, sont la clé pour prévenir les dommages à la marque, les pertes financières, le vol de adresse IP et les sanctions gouvernementales. Digital.ai App Aware permet d'accéder aux informations d'attaque en temps réel à partir du moment où les applications sont publiées. Cette capacité fournit les données nécessaires pour savoir si une application est attaquée - pendant que l'attaque est en cours - fournissant un avertissement avancé et permettant la mise en œuvre d'actions correctives avant qu'une attaque ne soit complètement exécutée.

Principaux avantages

Informations opportunes et exploitables

App Aware s'intègre à votre gestionnaire d'informations et d'événements de sécurité et s'exécute soit de manière autonome, soit dans votre centre d'opérations de sécurité ; il offre la confiance grâce à la vérification, une visibilité en temps réel sur les types de menaces auxquelles sont confrontées les applications « dans la nature » et la capacité d'optimiser et d'adapter les protections en fonction des informations et des tendances des attaques. De plus, vous pouvez réagir automatiquement aux attaques en prenant des actions personnalisées, en forçant une authentification renforcée ou en fermant les applications attaquées.

Confiance par la vérification

App Aware fournit des rapports opérationnels à partir du moment où les applications sont publiées pour donner une compréhension de l'environnement de menace dans lequel elles opèrent. Il fournit également des informations sur les applications exécutées sur des appareils compromis (jailbreakés ou enracinés) et signale lorsque les applications sont exécutées dans des environnements potentiellement non sécurisés.safe des environnements tels que des débogueurs ou des boîtes à outils d'instrumentation dynamique.

Fournit une visibilité au centre d'opérations Sec

App Aware étend la visibilité SOC aux applications qui s'exécutent en dehors de votre pare-feu et en production, que ces applications soient utilisées par vos employés ou vos clients. Obtenez la possibilité d'optimiser et d'adapter les protections en fonction des informations et des tendances des attaques tout en réagissant automatiquement aux attaques en prenant des actions personnalisées, en forçant l'intensification de l'authentification ou en fermant les applications attaquées. App Aware s'intègre également facilement à vos plates-formes SIEM, BI, SOAR ou autres plates-formes de prévention de la fraude existantes.

Meilleures pratiques pour la surveillance des menaces

Si vous créez une application qui sera bientôt released, et que vous ne le surveillez pas, alors vous n'avez aucune idée de ce qui se passe ! Est-il attaqué ? C'est probable - Sur une période de 28 en octobre 2022, 55% de toutes les applications que nous avons surveillées étaient soit exécutées dans un débogueur, soit exécutées avec du code modifié. La connaissance, c'est le pouvoir, et si vous avez un moyen de surveiller ce qui se passe, vous pouvez alors prendre les mesures nécessaires pour vous assurer que vos applications sont utilisées comme elles sont censées être utilisées.

Pour en savoir plus sur nos capacités de surveillance des menaces, consultez notre Présentation du produit App Aware et à notre expertise, Présentation de la solution OWASP MASVS.

Êtes-vous prêt à faire évoluer votre entreprise ?

Explorer

Quoi de neuf dans le monde de Digital.ai

Code d'obscurcissement d'une application Android

Découvrez l’importance de l’obscurcissement du code sur Android. Découvrez les avantages, les outils et les meilleures pratiques pour protéger votre adresse IP et améliorer la sécurité.

Résumé de l'incident CrowdStrike et de la prévention avec Digital.ai Solutions

Le 19 juillet 2024, une mise à jour de configuration logicielle défectueuse de…

Guide : Comment masquer le code

Apprenez à masquer efficacement le code dans ce guide complet. Découvrez l'importance de l'obscurcissement du code et explorez différents types et techniques.